企业园区网案例

1. 建设目标

营口XX园区网规模为中型园区网,本次网络建设项目预期要达到以下几个目标:

Ø 网络速度:网络设备融合4万兆,骨干速率万兆,千兆速率到桌面。

Ø 网络规模:网络现有用户数量为200个终端,网络容量需考虑适应未来3~5年用户数量的增长。

Ø 应用发展:为了应对未来逐步增加的应用多样化,园区网服务器使用虚拟化方式部署。具备时间弹性、性能弹性以及成本弹性的特点。

Ø 网络接入能力:整合统一无线资源,提高安全防护,采用有线无线统一认证。

Ø 外部安全防护:考虑网络边界安全,需要部署防火墙、网络入侵检测等安全设备。

Ø 内部安全防护:防止网络内部用户导致的安全事故,采用上网行为管理专用设备。

Ø 终端安全防护:对终端移动存储设备进行管控,使用资产管理、远程运维、审计功能加强用户设备的管理。使用杀毒软件防止木马、病毒、恶意软件对公司应用的威胁。

1、采用模块化设计:每个模块对应一个部门、功能或业务区域,可根据网络规模灵活扩展,部门或区域内部调整涉及范围小,容易进行问题定位。

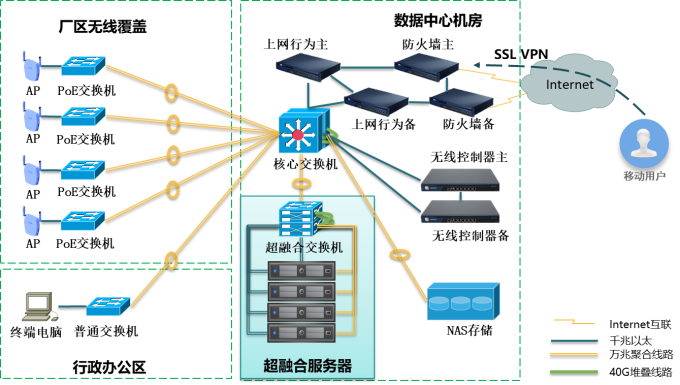

Ø 区域划分为:三征无线区、行政办公区、超融合计算区和通信安全区。

2、冗余设计:双节点冗余性设计可以保证设备级可靠,系统中允许一台物理设备故障,但不会导致系统无法使用。同时也便于升级维护。

Ø 采用2台华为S5730设备,同样使用iStack集群/堆叠工作方式,作为专用的超融合区的接入交换机。为保证冗余和性能,它也使用聚合链路同核心S6720设备进行互联通信。

Ø 每层办公楼考虑到无线用户的密度大,所以采用华为S1720-52口设备作为无线和有线用户接入层设备。其特点是支持PoE(有源以太网)技术为部署的无线AP进行供电。

Ø 车间无线用户的密度小,所以采用华为的S1720-28口设备作为无线和有线用户接入层设备。同时也采用万兆链路以及高可靠性技术与核心互联。

3、无线设计:集中式架构(即FIT AP架构)。它的优势是在AC上统一配置,AP零配置,维护简单;L2、L3漫游,拓扑无关性,适合大规模组网。

Ø 采用集中转发,又称隧道转发,业务数据报文由AP统一封装后到达AC实现转发,AC不但对AP进行管理,还作为AP流量的转发中枢。

Ø 无线系统支持国际标准的多种数据加密方式,保护数据不被窃取。

Ø 支持802.1X、Portal、短信、微信、二维码等多种的认证手段。

Ø 支持身份、终端类型、MAC地址、地理位置等多维度的控制策略。

4、出口设计:将企业员工网络、公司服务器网络、外部网络划分到不同安全区域,对安全区域间的流量进行检测和保护。

Ø 采用2台防火墙,组网方式为双机热备份方式。由主用设备进行业务的转发,而备用设备处于监控状态。

Ø 采用2台上网行为管理设备,组网方式为双机热备份方式。由主用设备进行业务的转发,而备用设备处于监控状态。

5、超融合方案设计:该设计提高硬件利用率、降低能耗、提高IT运维效率。通过服务器虚拟化将所有服务器的计算资源池化、通过网络虚拟化构建出适合虚拟机迁移的大二层环境、最后通过存储虚拟化实现存储空间的融合。

Ø 计算虚拟化解决方案:使用KVM的开源虚拟化技术,以及硬件辅助虚拟化技术,将CPU、内存等硬件资源抽象成共享资源池。

Ø 存储虚拟化解决方案:充分利用现有服务器的硬盘资源,对其进行高密整合,互联所有X86架构服务器的硬盘总线,实现存储空间的融合。存储之间使用双万兆链路进行通信。

Ø 双防火墙实现热备功能,组网方式为双机热备份方式。主用设备上的任何一条线路、或者设备故障后需能够立刻切换到冗余设备上,保证到互联网的业务不中断。

Ø 实现多WAN线路的负载均衡,多Internet网线路既是同时使用,也是相互备份的作用。

Ø 实现SSL VPN功能,实现公司内部人员在外出差也能够访问到内部的共享文件信息。并需要利用用户在公司内部的身份信息,也要限制访问某些共享信息。

Ø 在防火墙功能基础上集成IPS功能,防护外网的入侵。并且针对所有服务器开启反病毒和入侵防御。

Ø 开启URL过滤、文件过滤、内容过滤、应用行为控制、反病毒等功能,既保护内网主机不受外网威胁,又可以防止企业机密信息的泄露,提高企业网络的安全性。

Ø 设置封堵P2P、和P2P流媒体应用。封堵游戏类、赌博类、色情类网站的访问。

Ø 识别政策学习类的应用(学习强国),保障该类应用的网络带宽的使用。

Ø 与域认证联动实现一次性密码登录,实现审计用户上网行为,并且记录审计事件与人名关联。

Ø 采用集中式架构(即FIT AP架构)。在无线控制器上统一配置,业务数据报文由AP统一封装后到达控制器实现转发,控制器既对AP进行管理,还作为AP流量的转发中枢。

Ø 双无线控制器设备实现热备功能,组网方式为双机热备份方式。由主用设备进行业务的转发,而备用设备处于监控状态。

Ø 实现带宽保障和应用识别技术,对访客账户进行上网带宽限制,并且只允许访客通过公司无线网络访问到Internet,禁止访问公司内部资源。并对访客的上网行为进行审计。

Ø 设置重要部门的WLAN占用带宽,当有重要流量时,AP自动抑制其他无线网络的流量,保障重要流量的带宽。

Ø 设置3个SSID,分别配置给工厂内部用户、访客用户以及硬件信息认证使用。其中,工厂内部用户要结合域用户信息认证,访客认证需使用手机号或者临时访客身份认证,硬件认证使用设备物理地址进行认证。

Ø 使用I/O虚拟化中的存储虚拟化功能,整合所有服务器的硬盘存储资源,实现存储空间的融合。并利用分布式存储功能将虚拟机文件存为多个副本,实现当某个物理主机故障,虚拟服务器可以通过其它物理主机继续运行。

Ø 使用虚拟化管理平台备份功能,可以往iSCSI、NFS的卷中备份虚拟机。用于恢复由于硬件故障、灾难发生或病毒、人为出错等造成的虚拟服务器无法启动故障。

Ø 文件服务器功能,用户使用域信息认证,利用域用户身份细粒度到每一个文件夹设置访问权限。可读、可写、可执行和可删除。没有访问权限的文件夹用户也看不见。

Ø 在AD中设置策略,为每一个域用户设置共享盘符,使得共享文件夹跟着域账户走,不限制在某台电脑上。

Ø 对共享文件夹进行行为审计,审计所有用户对文件、以及文件夹的读、写、拷贝以及删除信息。

Ø 启用文件夹同步功能,对用友U8服务器的数据库备份文件,备份一份到NAS,并支持细粒度恢复

Ø 启用文件备份功能,对NAS中的共享文件夹进行周期性备份,并可以细粒度恢复。

Ø 启用服务器备份功能,对虚拟化平台中的虚拟服务器进行周期性的整机备份,用于灾难恢复。